CompTIA Cybersecurity Analyst (CySA+) è studiato per consentire allo sudente di acquisire la conoscenza tecnica e le competenze necessarie per intraprendere il percorso di Security Analyst.

Perché CompTIA Cybersecurity Analyst (CySA+)?

E’ un percorso vendor-neutral sulla gestione delle minacce e delle vulnerabilità, sulla risposta agli incidenti informatici e su varie architetture e strumenti di sicurezza. I percorsi vendor-neutral garantiscono che le competenze acquisite non saranno legate o limitate ad una società o ad una tecnologia specifica.

Due modalità di erogazione:

– Corso LIVE

– Autoformazione con materiali e laboratori UFFICIALI

Tutti i corsi sono tenuti da docenti specializzati, certificati e autorizzati.

Lo studente verrà iscritto nella piattaforma di formazione ufficiale Comptia e potrà accedere ai materiali di studio e ai laboratori.

CompTIA CySA+ soddisfa lo standard ISO 17024 ed è approvato dal Dipartimento della Difesa degli Stati Uniti per soddisfare i requisiti della Direttiva 8570.01-M. È conforme alle normative governative ai sensi del Federal Information Security Management Act (FISMA).

I posti sono limitati. Le iscrizioni saranno chiuse al raggiungimento del numero massimo di partecipanti (garantiamo la partecipazione in base all’ordine di arrivo delle sottoscrizioni).

Vantiamo un’altissima percentuale di occupati nel breve periodo, ed accordi con aziende del settore per il placement al completamento del corso.

Esperienza reale

Formazione dal vivo (in presenza o in videoconferenza) ed interattiva, con docenti a disposizione pronti a fornire supporto.

Il corso è disponibile anche in autoformazione con materiali ufficiali, accedi al nostro shop

Accedi allo SHOPCompTIA Authorized Academy

L’Authorized Partner Program di CompTIA per Academy offre un programma educativo robusto progettato per migliorare l’esperienza di apprendimento per gli studenti che si preparano ad affrontare una carriera IT.

Come Academy autorizzata siamo in grado di aiutare gli studenti ad acquisire le conoscenze necessarie, le competenze e le credenziali per un percorso di carriera IT di successo.

Il corso in numeri

ore di formazione

Obiettivi del corso

Riepilogo degli obiettivi dell’esame CySA+ (V3)

Sicurezzao perazione (33%)

Architettura di sistema e rete: spiegazione dell’ingestione di log, concetti di sistema operativo (OS), infrastruttura, architettura di rete, gestione dell’identità e degli accessi (IAM), crittografia e protezione dei dati sensibili.

Indicatori di attività dannosa: analisi di anomalie di rete come picchi di banda e dispositivi non autorizzati, problemi host come software non autorizzato ed esfiltrazione di dati, irregolarità nelle applicazioni come comunicazioni e interruzioni di servizio impreviste, e minacce come attacchi di ingegneria sociale.

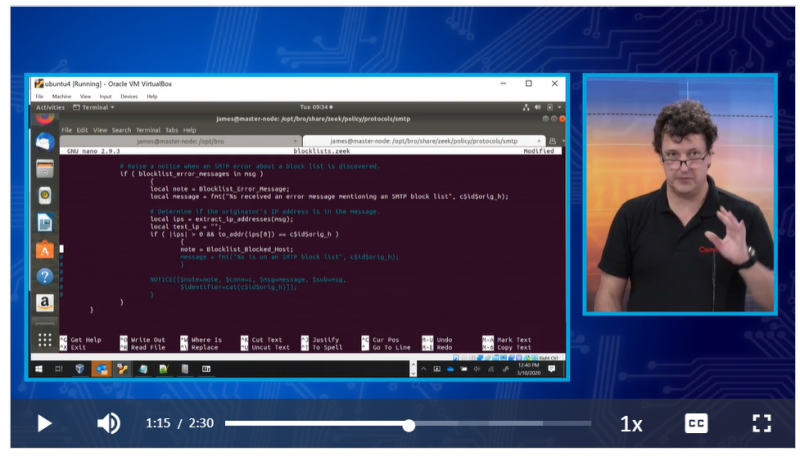

Strumenti e tecniche: rilevare attività dannose utilizzando strumenti come Wireshark, security information and event management (SIEM) e VirusTotal, insieme a tecniche come il riconoscimento di pattern e l’analisi delle email, supportate da linguaggi di scripting come Python e PowerShell.

Intelligence e caccia sulle minacce: confronto tra attori di minaccia, tattiche, tecniche e procedure (TTP); livelli di fiducia; metodi di raccolta; condivisione di informazioni; e tecniche di caccia.

Miglioramento dei processi: standardizzazione dei processi, ottimizzazione delle operazioni, integrazione degli strumenti e utilizzo di un unico vetro.

Gestione delle vulnerabilità (30%)

Scansione delle vulnerabilità: implementazione della scoperta degli asset, scansione interna vs. esterna, agente vs. agente, credenziali vs. non accreditate, passiva vs. attiva, statica vs. dinamica e scansione infrastrutture critiche.

Output degli strumenti di valutazione: analisi della scansione di rete, scanner di applicazioni web, scanner di vulnerabilità, debugger, strumenti multiuso e valutazioni dell’infrastruttura cloud.

Priorità delle vulnerabilità: interpretazione del common vulnerability scoring system (CVSS), convalidazione dei risultati, valutazione dell’exploitabilità e considerazione del valore degli asset e delle vulnerabilità zero-day.

Controlli di mitigazione: raccomandare controlli per cross-site scripting (XSS), vulnerabilità da overflow e data poisoning.

Risposta alle vulnerabilità: spiegazione dei controlli compensatori, patch, gestione della configurazione, finestre di manutenzione, eccezioni, governance, obiettivi di livello di servizio (SLO), ciclo di vita dello sviluppo software sicuro (SDLC) e modellazione delle minacce.

Gestione della risposta agli incidenti (20%)

Framework metodologici degli attacchi: spiegazione delle catene di uccisione informatica, modello diamante dell’analisi delle intrusioni, MITRE ATT&CK, Open Source Security Testing Methodology Manual (OSSTMM) e guida ai test OWASP.

Attività di risposta agli incidenti: rilevamento, analisi, contenimento, eradicazione e recupero.

Ciclo di vita della gestione degli incidenti: spiegazione dei piani di risposta agli incidenti, strumenti, manuali di gioco, esercitazioni da tavolo, formazione, continuità operativa (BC), disaster recovery (DR), analisi forense e analisi delle cause radici.

Segnalazione e comunicazione (17%)

Reporting sulla gestione delle vulnerabilità: spiegazione dei report di conformità, dei piani d’azione, degli inibitori alla bonifica, delle metriche, degli indicatori chiave di performance (KPI) e della comunicazione con gli stakeholder.

Segnalazione di risposta agli incidenti: spiegazione della dichiarazione di incidenti, escalation, reporting, comunicazione, analisi delle cause profonde, lezioni apprese e metriche e KPI.

Prerequisiti

Sebbene non siano richiesti prerequisiti, è consigliabile:

– Conoscere la terminologia e le funzioni di base della rete (modello OSI, topologia, Ethernet, Wi-Fi, switch, router).

– Comprendere l’indirizzamento TCP/IP, i protocolli di base e gli strumenti per la risoluzione dei problemi.

– Saper identificare strategie e difese della rete.

– Conoscere le tecnologie e gli usi degli standard e dei prodotti crittografici.

– Saper identificare tecnologie e pratiche di sicurezza basate su rete e host.

– Saper descrivere gli standard e i prodotti utilizzati per rafforzare la sicurezza sulle tecnologie web e di comunicazione.

Modalità di erogazione

Ad oggi è possibile frequentare il corso:

– Completamente in remoto tramite videoconferenza interattiva Live (audio-video bidirezionale), tutte le attività potranno svolgersi in video conferenza interattiva senza alcuna limitazione.

– in aula in presenza nelle nostre sedi.

– Parzialmente in remoto tramite videoconferenza interattiva Live (audio-video bidirezionale), limitando le sessioni in presenza alla pratica sui laboratori e agli esami.

Student

40h

Contattaci per maggiori informazioni

Altri corsi di cybersecurity

Disponibili su vari livelli, dall’introduzione a percorsi di specializzazione offensivi, difensivi e manageriali. Percorsi specifici per Avvocati, Sanità e Forze dell’ordine. Cisco, Cybersec4, CompTIA, Ec-council, ecc.

Forniamo consulenza ed assistenza per:

Colloqui di lavoro

Definizione piani di studio e pianificazione della carriera

Posizionamento su LinkedIn

Aggiornamento Curriculum Vitae

Contattaci

Per conoscere i dettagli, considerate le molteplici opzioni, e per le iscrizioni, contattaci all’email info@ictlearningsolutions.it o utilizza il form in basso.

Rispondiamo sempre a tutte le richieste di informazioni e per questo ti preghiamo di controllare la posta indesiderata/spam in quanto la risposta potrebbe essere erroneamente scartata dal server mail.

Chi siamo

La ICT Learning Solutions opera con successo in ambito ICT, nello specifico su Formazione, Sviluppo e Consulenza specialistica.

Maggiori informazioniConsulenza

Servizi di consulenza su Sicurezza Informatica, Networking, Trattamento dati e GDPR, Data Center, Virtualizzazione, Penetration testing e molto altro.

MAGGIORI INFORMAZIONISviluppo

Sviluppo Applicativi ed APP, Siti WEB e Portali per aziende e Pubblica Amministrazione. Piattaforme client-server e stand-alone.

MAGGIORI INFORMAZIONI